[2021 화이트햇 콘테스트] G-1 - 포렌식 / Sysmon View / Powershell

2021 화이트햇 콘테스트 예선전에 나왔던 문제

시간이 꽤 지났지만 하나씩 문제풀이를 올려본다.

CTFD 플랫폼을 이용해 진행이 되었는데,

문제는 캡쳐를 못해서 써놨던 내용을 복기해서 작성하는 Write up이다.

거의 대부분의 문제는 S1_Docs_Malware.vmx 파일로 진행된다.

해당 파일은 침해사고가 발생한 Windows10 시스템을 이미징한 것이다.

G-1

희생자 PC에 명령 및 제어 목적으로 통신이 맺어진 시각은 언제이며 이 때 공격자 아이피와 희생자의 Local Port는 무엇인가?

G-1 문제는

희생자 PC에 통신이 맺어진 시각,

그리고 그때의 공격자 IP 주소와 희생자의 Port를 찾는 것이다.

이번 문제를 풀때는

B-2 문제와 같이 Sysmon 로그를 사용했다.

(https://hackingstudypad.tistory.com/571)

윈도우 키 + r 을 눌러 실행창을 연 후

eventvwr 를 입력해 이벤트 뷰어로 들어간다.

이벤트 뷰어 창에서

응용 프로그램 및 서비스 로그 - Microsoft - Windows 를 따라가면

Sysmon 이라는 로그가 보인다.

Sysmon 로그는 마이크로소프트에서 제공하는 Sysinteranls suite 에 포함된 도구로

아주 강력한 윈도우 이벤트 로깅 기능을 제공한다.

기본적으로 들어가 있진 않고 별도로 설치를 해야하는데

설치해두면 나중에 침해사고 조사할때 아주 유용하게 사용할 수 있다.

Sysmon 로그를 우클릭 - 다른 이름으로 모든 이벤트 저장을 눌러준 후

확장자를 .xml 로 지정해 저장해준다.

Sysmon 로그 분석을 아주 쉽게 하기위한

Sysmon View 라는 도구가 있다.

이전 문제에서

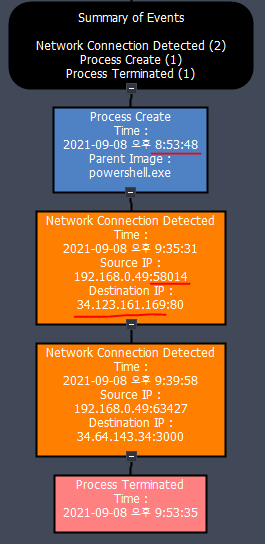

계속 Powershell 이 실행된 흔적이 보였기 때문에

powershell.exe 를 눌러 가장먼저 살펴보았다.

로그를 보다보면

2021-09-08 05:53:48 (UTC +9) 시간에

powershell 로 base64 인코딩된 스크립트가 실행된 것을 확인할 수 있다.

해당 base64 스크립트를

E-1 문제에서와 같이 디코딩 해주면

(https://hackingstudypad.tistory.com/581)

34.123.161.169 주소로 TCP 연결을 맺는것이 보인다.

Sysmon View 에서도 바로 확인할 수 있다.

powershell 이 실행된 시간은

2021-09-08 05:53:48 (UTC +9) 이고,

목적지 IP는 34.123.161.169,

출발지 포트는 58014 이다.

따라서 이번 문제의 플래그는

FLAG{2021_09_09_05_53_54_34.123.161.169_58014} 가 된다.