Secure Creds 라는 포렌식 문제

문제 설명을 읽어보면 lsass.exe 프로세스를 덤프를 떴는데,

이 덤프 파일에서 비밀번호를 찾을 수 있냐고 물어본다.

lsass란 Local Security Authority Subsystem Service 의 약자로

로컬 보안 인증 하위 시스템 서비스라고 부른다.

주된 역할은 윈도우 환경에서 컴퓨터나 서버에 접속하는 사용자들의 로그인을 검사하고,

비밀번호 변경을 관리하는 일을 한다.

Ctrl + Alt + Delet를 눌러 작업관리자를 켜보면 이렇게 돌아가고 있는것을 볼 수 있다.

문제에서는 lsass.zip 파일이 주어지는데 압축을 풀면 이렇게 안에 lsass.DMP 파일이 들어있다.

보통 윈도우에서 이런 계정, 인증과 관련된 문제를 풀때 Mimikatz 라는 도구를 사용한다.

참고로 주어진 DMP 파일은 열어보면 이렇게 생겼다.

일반적으로는 읽을 수가 없다.

Mimikatz는 칼리 리눅스를 설치하면 안에 내장되어 있다.

(칼리 리눅스 설치법 : https://hackingstudypad.tistory.com/58)

물론 Mimikatz는 윈도우 환경에서 동작하는 도구이기 때문에

칼리 리눅스에서는 실행을 하지 못한다.

칼리 리눅스에서 터미널에 Mimikatz라고 입력하면 저렇게 경로가 나오는데,

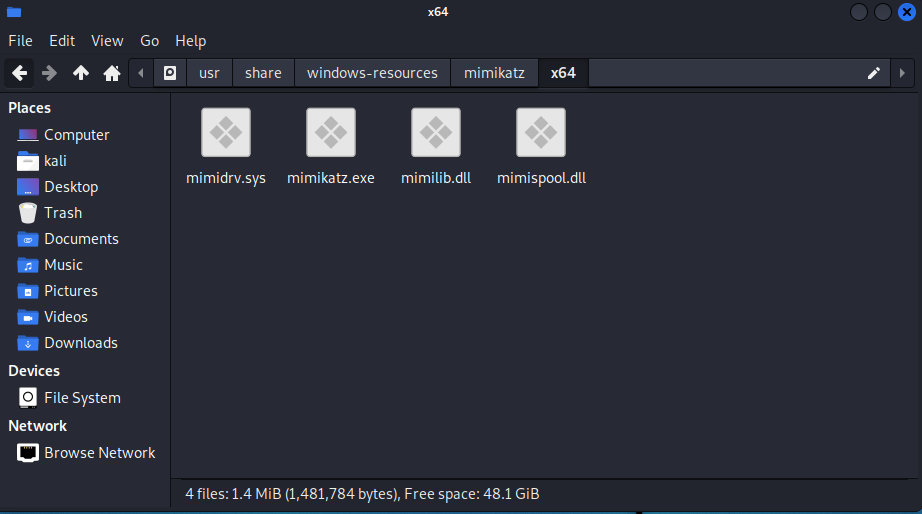

지금 윈도우10 환경에서 도구를 실행시킬것이니 x64 경로로 접근해본다.

x64 폴더로 접근하면 이렇게 네 개의 파일이 있다.

이걸 그대로 윈도우10 환경으로 복사해주면 된다.

윈도우10 환경으로 복사해준 후,

cmd 창을 관리자 권한으로 실행시켜서 mimikatz.exe 라고 입력해주면 도구가 실행된다.

문제에서 주어진 DMP 파일을 분석하기 위해

sekurlsa::minidump lsass.DMP 라고 명령어를 입력해준다.

마지막으로 비밀번호를 알아내기 위해

sekurlsa::logonpasswords 라고 명령어를 입력하면

아래쪽에 User 계정의 비밀번호가 출력되는데, 거기에 플래그가 적혀있는걸 볼 수 있다.

'CTF > 포렌식' 카테고리의 다른 글

| [CrewCTF] Corrupted - 포렌식 / NTFS / FTK Imager (28) | 2022.04.20 |

|---|---|

| [DCTF] Hidden Fox - 포렌식 / FireFox / Firepwd (26) | 2022.04.18 |

| [TGHACK] poke - 포렌식 / 스테가노그래피 / stego-lsb (74) | 2022.04.14 |

| [TGHACK] s2s messaging - 포렌식 / Wireshark (42) | 2022.04.14 |

| [Space Heroes CTF] Strange Traffic - 포렌식 / Wireshark / Tshark (44) | 2022.04.10 |