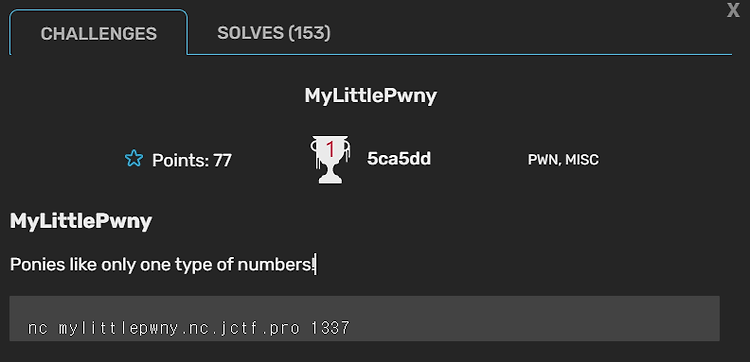

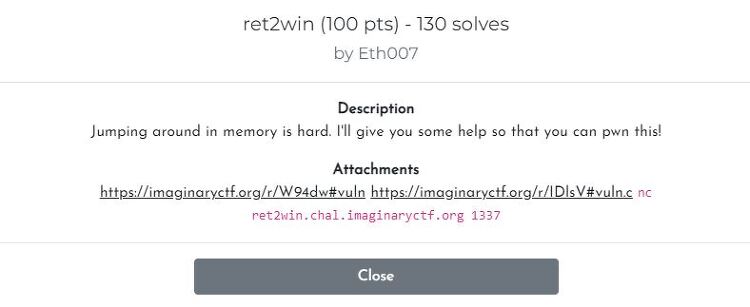

쉬운 난이도의 포너블 문제 간단한 버퍼 오버플로우 문제이다. pwn1 바이너리 파일과 원격 접속 주소가 주어진다. 한번 nc 를 이용해 원격으로 접속해 봤다. Would you like a flag? 라는 문장이 출력되고 사용자 입력을 받는다. 아무렇게나 입력해보니 fake flag 가 출력되었다. IDA 라는 디스어셈블러를 이용해 main 함수를 살펴보았다. 여기서 확인할 수 있는 문제는 배열 s 의 크기가 64 인데 fgets 함수로 80 만큼 입력을 받고 있는 것이다. 선언한 길이보다 더 많은 입력을 받아 버퍼오버플로우 취약점이 발생한다. 버퍼오버플로우를 통해 ret 주소를 변경시켜야 한다. 변경시킬 대상 주소는 코드 어디에서도 호출하지 않고 있는 win() 함수이다. win 함수는 system("..