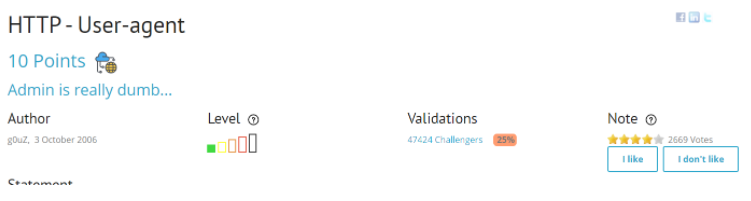

10점짜리 웹해킹 문제이다.

문제 제목이 User-agent 인걸로 보아

User-agent 헤더를 이용해서 풀면 되는듯 하다.

User-agent 헤더는 웹 요청 패킷에 있는 헤더이다.

https://developer.mozilla.org/en-US/docs/Web/HTTP/Headers/User-Agent

MDN에 있는 설명을 인용해서 보면,

클라이언트의 어플리케이션, 운영체제, 벤더 및 버전 등을 식별해주는 역할을 한다고 한다.

반응형

실제로 위에 캡쳐된 패킷을 보면 Mozilla/5.0 (Windows NT 10.0) 이런식으로

브라우저나 운영체제 정보가 포함되어 있는것을 볼 수 있다.

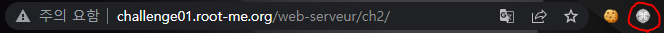

문제페이지에 들어가보면

"admin" 브라우저가 아니라는 안내문구가 뜬다.

이런건 간단하게 User-agent 헤더를 admin 으로 바꿔 웹 서버를 속여주면 된다.

바꾸는 방법을 알아보자

https://chrome.google.com/webstore/search/modheader?hl=ko

Chrome 확장프로그램 설치페이지로 가서 modheader 라고 검색하면 설치할 수 있다.

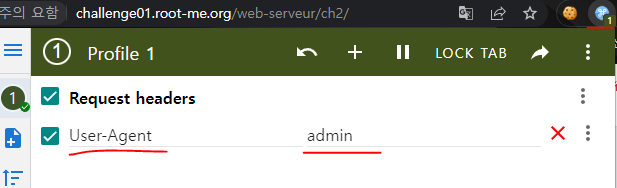

설치가 완료되면 이렇게 주소창 옆에 아이콘이 생긴다.

해당 아이콘을 클릭한 후, Request headers 에서

User-Agent / admin 을 입력해준다.

적용이 완료되면 파란색으로 불이들어온다.

그리고 나서 새로고침 해주면

Welcome master! 라고하면서 비밀번호를 알려준다.

반응형

'워게임 > Root Me' 카테고리의 다른 글

| [Root Me] PHP - Command injection - 웹해킹 / 명령어삽입 (56) | 2022.04.05 |

|---|---|

| [Root Me] HTTP - IP restriction bypass - 웹해킹 / 헤더변조 (52) | 2022.04.03 |

| [Root Me] HTTP - Open redirect - 웹해킹 / MD5 (64) | 2022.03.31 |

| [Root Me] HTML - Source code - 웹해킹 / 주석 (58) | 2022.03.29 |

| [Root Me] CSRF - 0 protection - 웹해킹 / 크로스사이트요청위조 (84) | 2022.03.25 |