간단한 포렌식 문제이다.

문제 제목이 세븐일레븐인데 7z 파일을 제공해서 그런건가 싶다.

반응형

문제에서 주어지는 것은 challenge.7z 파일이다.

바로 압축을 풀어봤는데,

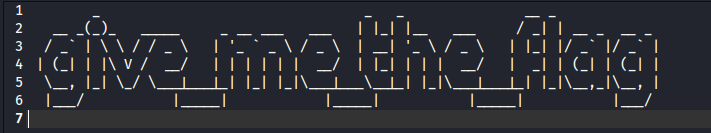

안에는 password.txt 파일 하나만 들어있다.

password.txt 파일의 내용은 이것이 다다.

give_me_the_flag 라고 적혀있다.

여기서 꽤 오랜시간이 걸렸는데

txt 파일을 아무리 살펴봐도 저 문장 외에는 아무것도 특별한게 없었기 때문이다.

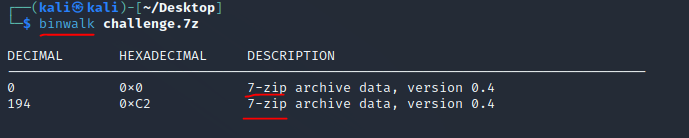

문제는 challenge.7z 파일 그 자체였다.

binwalk 명령어로 확인해보니

7z 파일 안에 또다른 7z 파일이 숨어있었다.

dd 명령어로 해당 파일을 한번 추출해 봤다.

if 로 읽을 파일을 지정해주고,

bs 는 한번에 읽을 바이트를 지정해주는 것이다. 1로 지정하면 된다.

skip 는 어디부터 읽기 시작할건지 정하는건데,

binwalk 결과에서 두번째 7z이 시작하는 194로 지정해주면 된다.

마지막으로 of 를 이용해 결과 파일을 지정해주면 끝이다.

그럼 이렇게 a.7z 파일이 생성된다.

a.7z 파일의 압축을 풀려했더니 비밀번호가 걸려있었다.

하지만 이미 비밀번호는 알고있다.

아까 txt 파일의 이름이 password.txt 였기 때문에

그 안에 적혀있던 give_me_the_flag 가 비밀번호일 것이다.

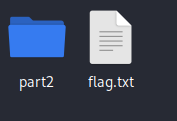

압축을 풀면 이렇게 part2 폴더와 flag.txt 파일이 나오고

flag.txt 파일을 열어보면 플래그를 찾을 수 있다.

반응형

'CTF > 포렌식' 카테고리의 다른 글

| [b0lers CTF] Matryoshka(1/2) - 포렌식 / PIL / HxD (50) | 2022.12.02 |

|---|---|

| [b01lers CTF] Echoes of Reality / Zima Blue - 포렌식 / Stegsolve / Audacity (65) | 2022.11.30 |

| [2020CCE] Ransomware infected system image analysis #1~3 - 포렌식 / Autopsy (55) | 2022.11.20 |

| [2020CCE] Analysis of information leaked during teleconference - 포렌식 / Wireshark (44) | 2022.11.18 |

| [2020CCE] Email spear phishing analysis - 포렌식 / rtfobj / IDA (69) | 2022.11.16 |