이번 CTF 에서 가장 쉬웠던 문제

이전에도 비슷한 유형을 다뤘었다.

(https://hackingstudypad.tistory.com/78)

별다른 소스코드 없이 문제페이지 주소만 제공이 된다.

반응형

문제페이지에 들어가면 달랑 이 사진하나만 나온다.

구글 로고와 로봇 사진이 있는데

로봇 사진이 나왔다면 무조건 robots.txt 관련된 문제이다.

블로그를 운영한다면 익숙한 단어일 것이다.

이 문제는 robots.txt 를 이용해 푸는 문제이다.

네이버 서치어드바이저에 있는 바로 그 robots.txt이다.

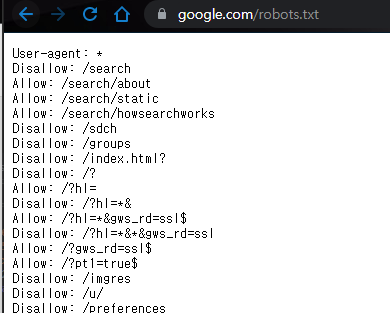

robots.txt는 로봇 배제 표준이라고 해서 웹 사이트에 로봇이 접근하는 것을 방지하기 위한 일종의 규약이다.

검색엔진들이 내 웹페이지를 마구마구 접근하는 것을 제한하기 위해서 사용한다.

웬만한 웹사이트들은 robots.txt를 다 가지고 있다.

대표적으로 구글 역시 https://www.google.com/robots.txt를 주소창에 입력하면 내용을 확인할 수 있다.

URI에 /robots.txt 를 입력해서 접속하면

바로 플래그를 찾을 수 있다.

아래쪽에 s3cretDirectory1, 2, 3 도 보이는데

이건 다음 문제와 관련있는것으로,

다음 포스팅에서 다루도록 한다.

반응형

'CTF > 웹해킹' 카테고리의 다른 글

| [DanteCTF] Dante Barber Shop - 웹해킹 / SQL Injection (76) | 2023.06.16 |

|---|---|

| [DanteCTF] Unknown Site 2 - 웹해킹 (79) | 2023.06.14 |

| [Really Awesome CTF] Really Awesome Monitoring Dashboard - 웹해킹 / SQL Injection (86) | 2023.06.11 |

| [angstromCTF] shortcircuit - 웹해킹 / Javascript (68) | 2023.05.17 |

| [angstromCTF] directory - 웹해킹 / Dirbuster (77) | 2023.05.16 |