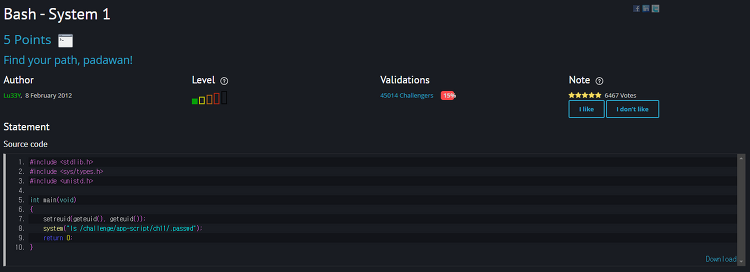

SuNiNaTaS 에서 제공하는 문제 첫번째 문제이다. 웹해킹으로 분류되어있긴 한데 딱히 웹해킹으로만 볼 수 있는 문제는 아니다. 문제페이지에 들어가면 이런 화면이 나온다. 사용자의 입력을 받아서 그 값을 str에 넣고, str에 들어있는 값을 이리저리 바꿔서 result 에 저장하는데 최종적으로 저장된 값이 admin 일 경우에 플래그를 얻을 수 있는듯 하다. 결국 어떤 값을 넣어야 저런 연산을 했을 때 admin 이라는 값이 나오냐는 것이다. str_input = input("Enter a string: ") if str_input: result = str_input.replace("a", "aad").replace("i", "in") result1 = result[1:3] result2 = resu..